223 lines

12 KiB

Markdown

223 lines

12 KiB

Markdown

# 信息安全标准

|

||

|

||

> **一、信息安全标准基础**<br>

|

||

> <span style="color:green;">了解</span>标准的基本概念及标准的作用、标准化的特点及原则等;<br>

|

||

> <span style="color:green;">了解</span>国际信息安全标准化组织和我国信息安全标准化组织;<br>

|

||

> <span style="color:green;">了解</span>我国标准分类及信息安全标准体系。

|

||

>

|

||

> **二、我国信息安全标准**<br>

|

||

> <span style="color:green;">了解</span>我国信息安全标准体系分类及基础标准、技术与机制、管理与服务标准、测评标准构成。

|

||

>

|

||

> **<span style="background-color:yellow;">三、等级保护标准族</span>**<br>

|

||

> <span style="color:green;">了解</span>网络安全等级保护标准体系;<br>

|

||

> <span style="color:red;">掌握</span>等级保护实施流程中定级、备案的工作要求并了解等级保护整改、测评相关要求;<br>

|

||

> <span style="color:green;">了解</span>等级保护2.0的相关变化。

|

||

|

||

### 一、信息安全标准基础

|

||

|

||

#### 1、标准

|

||

|

||

为了在<span style="color:red;">一定范围</span>内获得<span style="color:red;">最佳秩序</span>,经<span style="color:red;">协商一致</span>制定并由<span style="color:red;">公认机构</span>批准,<span style="color:red;">共同使用</span>的和<span style="color:red;">重复使用</span>的一种<span style="color:red;">规范性</span>文件。

|

||

|

||

#### <span style="background-color:yellow;">2、标准类型</span>

|

||

|

||

- 国际标准

|

||

- 国家标准

|

||

- 行业标准

|

||

- 地方标准

|

||

|

||

#### 3、标准化

|

||

|

||

为了在<span style="color:red;">一定范围</span>内获得<span style="color:red;">最佳秩序</span>,对现实问题或潜在问题制定<span style="color:red;">共同使用</span>和<span style="color:red;">重复使用</span>的条款的<span style="color:red;">活动</span>。

|

||

|

||

#### 4、标准化的<span style="color:red;">基本特点</span>

|

||

|

||

- 标准化是一项活动

|

||

- 标准化的对象:物、事、人

|

||

- 标准化是一个动态的概念

|

||

- 标准化是一个相对的概念

|

||

- 标准化的效益只有应用后才能体现

|

||

|

||

#### 5、标准化<span style="color:red;">工作原则</span>

|

||

|

||

简化、统一、协调、优化

|

||

|

||

#### <span style="background-color:yellow;">6、主要国际标准化组织</span>

|

||

|

||

- 国际标准化组织<span style="color:red;">(IS0)</span>

|

||

- 国际电工委员会<span style="color:red;">(IEC)</span>

|

||

- Internet工程任务组<span style="color:red;">(IETF)</span>【发布的文件为 <span style="color:red;">RFC</span> 开头】

|

||

- 国际电信联盟<span style="color:red;">(ITU)</span>及国际电信联盟远程通

|

||

- 信标准化组织<span style="color:red;">(ITU-T)</span>

|

||

|

||

#### <span style="background-color:yellow;">7、国家标准化组织(美国)</span>

|

||

|

||

- 美国国家标准化协会<span style="color:red;">(ANSI)</span>

|

||

- 美国国家标准技术研究院<span style="color:red;">(NIST)</span>【<span style="color:red;">NIST SP800</span>系列 和 <span style="color:red;">NIST SP500</span>系列】

|

||

- 英国标准协会<span style="color:red;">(BSI)</span>

|

||

|

||

#### 8、中国<span style="color:red;">国家标准化管理委员会</span>

|

||

|

||

- 是我国最高级别的国家标准机构

|

||

|

||

#### <span style="background-color:yellow;">9、全国信息安全标准化技术委员会(TC260)</span>

|

||

|

||

- 1984年,成立数据加密技术分委员,后来改为信息技术安全分技术委员会;

|

||

|

||

- 2002年4月,为加强信息安全标准的协调工作,国家标准委决定成立全国信息安全标准化技术委员会(信安标委,TC260),由国家标准委直接领导,对口ISO/IEC JTC1 SC27;

|

||

|

||

- 国家标准化管理委员会高新函[2004]1号文<span style="color:red;">决定:自2004年1月起,各有关部门在申报信息安全国家标准计划项目时,必须经信息安全标委会提出工作意见,协调一致后由信息安全标委会组织申报</span>;在国家标准制定过程中,标准工作组或主要起草单位要与信息安全标委会积极合作,并由信息安全标委会完成国家标准送审、报批工作。

|

||

|

||

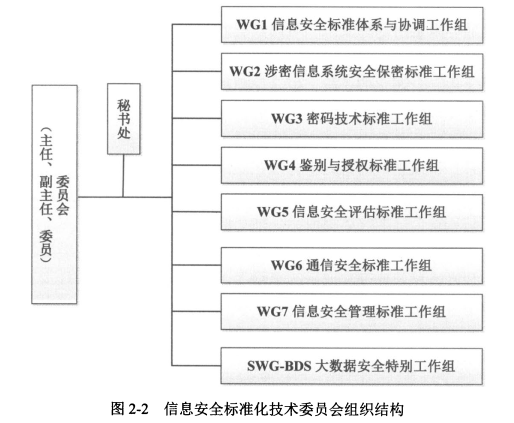

- **TC260组织结构**

|

||

|

||

|

||

|

||

- **我国标准分类**

|

||

|

||

- <span style="color:red;">GB</span> 强制性国家标准

|

||

- 一经颁布必须贯彻执行,违反则构成经济或法律方面的责任

|

||

- <span style="color:red;">GB/T</span> 推荐性国家标准

|

||

- 自愿采用的标准,共同遵守的技术依据,严格贯彻执行

|

||

- <span style="color:red;">GB/Z</span> 国家标准指导性技术文件

|

||

- 由于技术发展过程中或其他理由,将来可能达成一致意见指导性技术文件

|

||

- 实施后3年内必须进行复审

|

||

|

||

### 二、我国信息安全标准

|

||

|

||

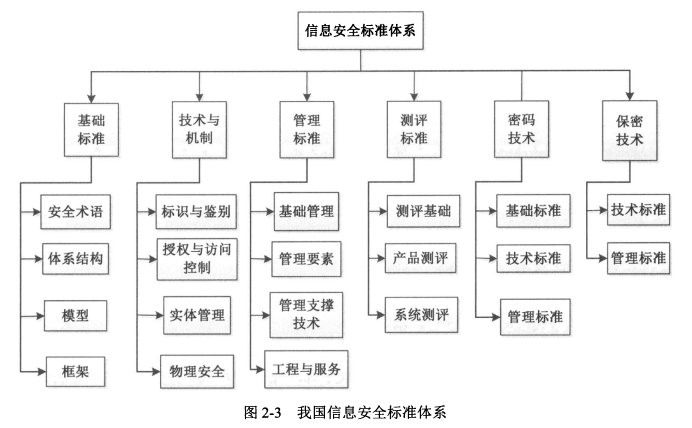

#### 1、信息安全标准体系

|

||

|

||

|

||

|

||

#### 2、基础类标准

|

||

|

||

- 安全术语类

|

||

- 测评基础类

|

||

- 管理基础类

|

||

- 物理安全类

|

||

- 安全模型类

|

||

- 安全体系架构类

|

||

|

||

#### 3、技术与机制标准

|

||

|

||

- 密码技术

|

||

- 鉴别机制

|

||

- 授权机制

|

||

- 电子签名

|

||

- 公钥基础设施

|

||

- 通信安全技术

|

||

- 涉密系统通用技术要求

|

||

|

||

#### 4、管理与服务标准

|

||

|

||

- 涉密服务

|

||

- 安全控制与服务

|

||

- 网络安全管理

|

||

- 行业/领域安全管理

|

||

|

||

#### 5、评测标准

|

||

|

||

- 密码产品

|

||

- 通用产品

|

||

- 安全保密产品

|

||

- 通用系统

|

||

- 涉密信息系统

|

||

- 通信安全

|

||

- 政府安全检查

|

||

- 安全能力评估

|

||

|

||

### 三、网络安全等级保护标准族

|

||

|

||

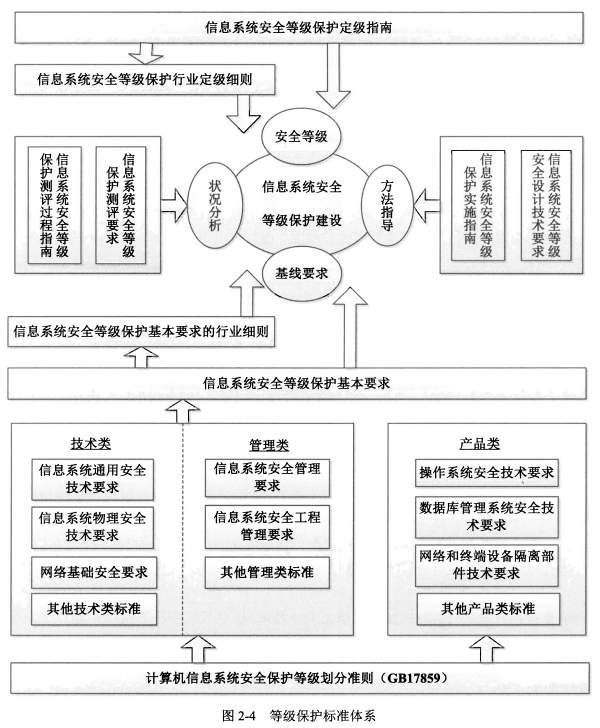

#### 1、信息系统安全等级保护定级指南

|

||

|

||

|

||

|

||

- **<span style="color:red;">安全等级类</span>**:主要对<span style="color:red;">如何进行信息系统定级</span>做出指导

|

||

|

||

- ~~GB/T 22240-2008《信息安全技术信息系统安全保护等级保护定级指南》~~ (失效了)

|

||

|

||

- <span style="color:red;">GB/T 22240-2020</span>《信息安全技术网络安全等级保护定级指南》

|

||

|

||

> 该标准主要讲述系统如何科学进行定级,<span style="color:red;">代替了GB/T 22240-2008</span>,由于新技术新业务形态的变化(云计算、物联网、大数据、移动互联技术)等等出现旧的标准不再适应今天的新业务新技术的变化,所以标准要重新修订。

|

||

|

||

- 各类行业定级准则

|

||

|

||

- **<span style="color:red;">方法指导类</span>**:对<span style="color:red;">如何开展等级保护工作</span>做了详细规定

|

||

|

||

- ~~GB/T 25058-2010《信息安全技术信息系统安全等级保护实施指南》~~(失效了)

|

||

- GB/T 25058-2019《信息安全技术网络安全等级保护实施指南》

|

||

|

||

> 该标准2019-8-30号正式发布,2020-03-01正式实施。<span style="color:red;">是等级保护2.0中的核心标准之一</span>。针对等级保护系列标准中未涉及到的工作内容提出了具体方法论,以及可操作性的技术方法指导,指出了在实施等级保护工作时不同的角色在不同阶段的作用以及可参考的技术标准,为运营、使用单位落实等级保护制度提供有力工作支撑。

|

||

- ~~GB/T 25070-2010《信息系统等级保护安全设计技术要求》~~(失效了)

|

||

- GB/T 25070-2019《信息安全技术网络安全等级保护安全设计技术要求》

|

||

|

||

> 该标准<span style="color:red;">代替了GB/T 25070-2010</span>,主要是指导整改建设的方法论和过程。

|

||

|

||

- **<span style="color:red;">状况分析类</span>**:对<span style="color:red;">如何开展等级保护测评</span>工作做出了详细规定

|

||

|

||

- ~~GB/T 28448-2012《信息安全技术信息系统安全等级保护测评要求》~~(失效了)

|

||

- GB/T 28448-2019《信息安全技术网络安全等级保护测评要求》

|

||

|

||

> 该标准<span style="color:red;">代替了GB/T 28448-2012</span>,分别针对基本要求的每个级别、每个类和控制点都进行讲述如何测评和评判符合程度。

|

||

- ~~GB/T 28449-2012《信息安全技术信息系统安全等级保护测评过程指南》~~(失效了)

|

||

- GB/T 28449-2018《信息安全技术网络安全等级保护测评过程指南》

|

||

|

||

> 该标准<span style="color:red;">代替了GB/T 28449-2012</span>,主要作用是指导测评时候的过程和方法,即便不懂测评过程和流程的,也能通过本标准了解测评流程。

|

||

|

||

- **<span style="color:red;">基线要求类</span>**:分技术类、管理类和产品类等标准,分别对某些<span style="color:red;">专门技术、管理和产品</span>的进行要求,例如:

|

||

|

||

- ~~GB/T 22239-2008《信息安全技术信息系统安全等级保护基本要求》~~(失效了)

|

||

|

||

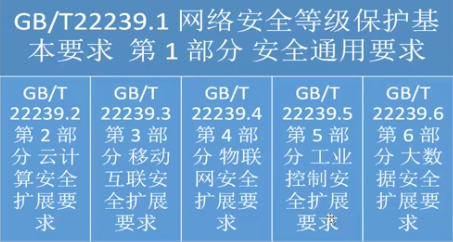

- <span style="background-color:yellow;">GB/T 22239-2019《信息安全技术网络安全等级保护基本要求》</span>

|

||

|

||

> 该标准主要讲述差距测评和建设整改,<span style="color:red;">代替了GB/T 22239-2008</span>,同样由于新技术新业务形态的变化 ( 云计算、物联网、大数据、移动互联技术 ) 等出现,旧的标准不再适应今天的新业务新技术的变化,所以标准要重新修订。新标准分为两部分:<br>

|

||

> (1) 安全通用要求<br>

|

||

> (2) 安全扩展要求 ( 云计算、物联网、移动互联、工业控制系统 )<br>

|

||

> 这个标准非常重要,所有网络运营者、安全服务/测评机构、第三方监管机构、厂家等都是依据该标准进行建设、测评和检查。

|

||

|

||

- GB/T 20271-2006《信息系统通用安全技术要求》

|

||

|

||

- GB/T 21052-2007《信息系统物理安全技术要求》

|

||

|

||

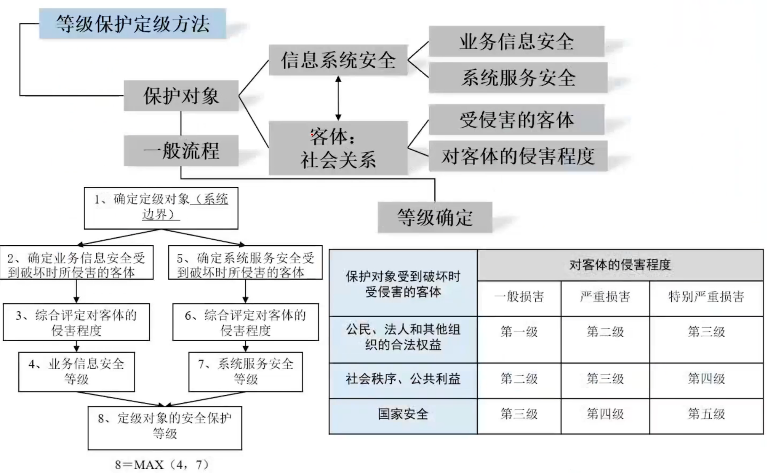

#### 2、等级保护定级方法(V2.0)

|

||

|

||

|

||

|

||

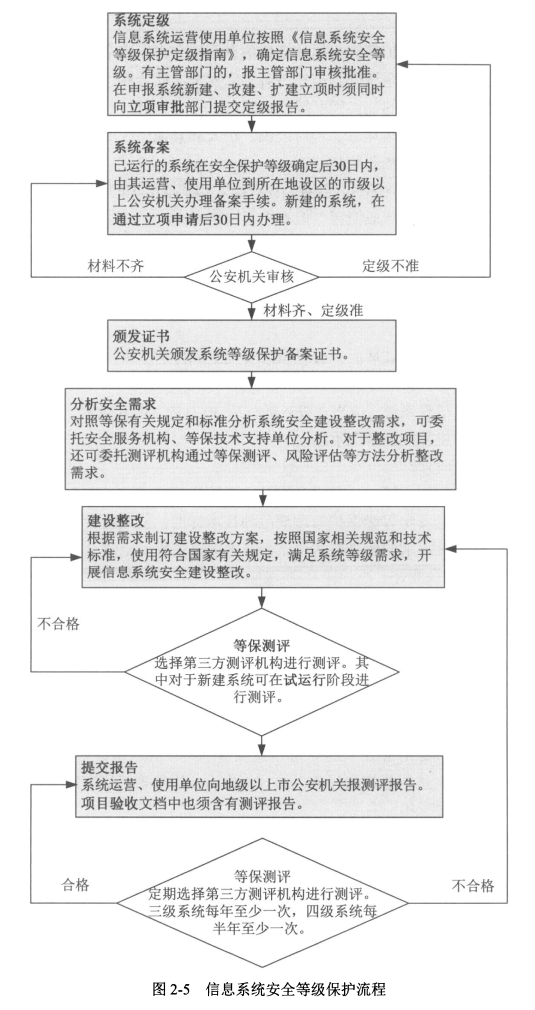

#### 3、等级保护工作流程

|

||

|

||

|

||

|

||

- **等级保护阶段**

|

||

- GB/T 25058—2010

|

||

- 定级

|

||

- 总体规划

|

||

- 设计实施

|

||

- 运行维护

|

||

- 系统终止

|

||

- <span style="background-color:yellow;">实际情况</span>

|

||

- 定级

|

||

- 备案

|

||

- 差距分析

|

||

- 建设整改

|

||

- 验收测评

|

||

- 定期复查

|

||

- **差距分析**

|

||

- **<span style="color:red;">目的</span>**:发现系统当前安全状况与《等级保护基本要求》之间差距,指导下一步整改工作;

|

||

- **<span style="color:red;">流程</span>**:差距分析流程与等级保护测评一致;

|

||

- **<span style="color:red;">报告</span>**:在完成差距分析后一般形成《等级保护差距分析报告》,格式一般参考《等级保护测评报告》,为下一阶段开展等级保护安全建设整改工作提出建设整改需求。

|

||

|

||

- **建设整改**

|

||

- **<span style="color:red;">依据</span>**:GB/T 25070-2010《信息系统等级保护安全设计技术要求》

|

||

- **<span style="color:red;">流程</span>**:依据《等级保护差距分析报告》中提出的安全建设整改需求,设计《等级保护安全建设整改方案》,并根据单位实际的资金、技术、人员配备情况分阶段地开展等级保护建设整改工作。

|

||

- **<span style="color:red;">报告</span>**:建设整改前,需要编制《等级保护安全建设整改方案》,提出建设整改目标和步骤。在完成整改后,由建设单位开展验收工作,验证是否达到方案要求。

|

||

|

||

|

||

#### 4、等级保护要求体系 - <span style="color:red;">等保2.0</span>

|

||

|

||

|

||

|

||

- **等级保护扩展要求**

|

||

- 云计算安全要求

|

||

- 移动互联网安全

|

||

- 物联网安全

|

||

- 工业控制系统安全

|