2024-09-09 17:06:58 +08:00

|

|

|

|

# 信息安全保障框架

|

|

|

|

|

|

|

|

|

|

|

|

### 一、基于时间的安全模型

|

|

|

|

|

|

|

|

|

|

|

|

#### 1、基于时间的PDR与PPDR模型

|

|

|

|

|

|

|

2024-09-09 17:20:49 +08:00

|

|

|

|

> 理解基于时间的PDR模型的核心思想及出发点;<br/>

|

|

|

|

|

|

> 理解PPDR模型与PDR模型的本质区别;<br/>

|

|

|

|

|

|

> 了解基于时间判断系统安全性的方式。

|

2024-09-09 17:06:58 +08:00

|

|

|

|

|

|

|

|

|

|

1. **PDR模型**

|

|

|

|

|

|

- PDR模型思想

|

|

|

|

|

|

- 承认漏洞,正视威胁,采取适度防护、加强检测工作、落实响应、建立对威胁的防护来保障系统的安全

|

|

|

|

|

|

- 出发点:基于时间的可证明的安全模型

|

|

|

|

|

|

- 任何安全防护措施都是基于时间的,超过该时间段,这种防护措施是可能被攻破的

|

|

|

|

|

|

- 当 Pt > Dt + Rt ,系统是安全的

|

|

|

|

|

|

- 局限性:Pt、Dt、Rt很难准确定义

|

|

|

|

|

|

2. **PPDR模型**

|

|

|

|

|

|

- PPDR模型核心思想

|

|

|

|

|

|

- 所有的防护、检测、响应都是依据安全策略实施

|

|

|

|

|

|

- 全新定义:及时的检测和响应就是安全

|

|

|

|

|

|

- 如果 Pt < Dt + Rt 那么,Et = ( Dt + Rt ) - Pt (Et:暴露时间)

|

|

|

|

|

|

- PPDR模型则更强调控制和对抗、考虑了管理的因素,强调安全管理的持续性、安全策略的动态性等

|

|

|

|

|

|

|

2024-09-09 18:01:18 +08:00

|

|

|

|

#### 2、P2DR模型中的数学法则

|

|

|

|

|

|

|

|

|

|

|

|

- 假设S系统的防护、检测和反应的时间分别是

|

|

|

|

|

|

- Pt(防护时间、有效防御攻击的时间)

|

|

|

|

|

|

- Dt(检测时间、发起攻击到检测到的时间)

|

|

|

|

|

|

- Rt(反应时间、检测到攻击到处理完成时间)

|

|

|

|

|

|

- 假设系统被对手成功攻击后的时间为

|

|

|

|

|

|

- Et(暴露时间)

|

|

|

|

|

|

- 则该系统防护、检测和反应的时间关系如下:

|

|

|

|

|

|

- 如果 Pt > Dt + Rt ,那么S是安全的

|

|

|

|

|

|

- 如果 Pt < Dt + Rt ,那么 Et = ( Dt + Rt ) - Pt

|

|

|

|

|

|

|

|

|

|

|

|

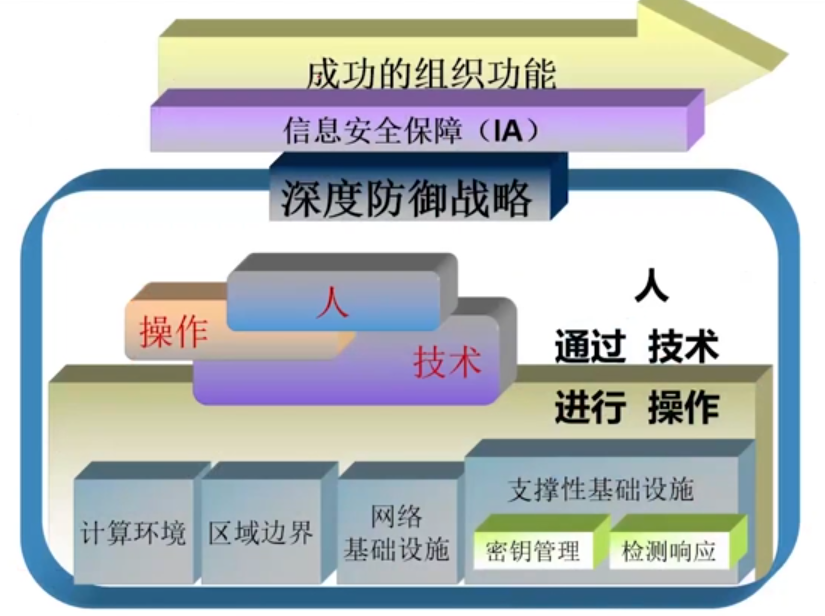

### ==二、信息安全保障技术框架==

|

|

|

|

|

|

|

|

|

|

|

|

> 理解信息安全保障技术框架(IATF)的“深度防御”==核心思想==、==三个核心要素==及==四个焦点领域==;<br/>

|

|

|

|

|

|

> 了解保护区域边界的原则和技术实现方式;<br/>

|

|

|

|

|

|

> 了解保护计算环境的原则和技术实现方式;<br/>

|

|

|

|

|

|

> 了解保护网络基础设施的原则和技术实现方式;<br/>

|

|

|

|

|

|

> 了解支撑性基础设施建设的概念及技术实现。

|

|

|

|

|

|

|

|

|

|

|

|

#### 1、基本信息

|

|

|

|

|

|

|

|

|

|

|

|

信息安全保障技术框架(IATF)由美国国家安全局(NSA)制定,为保护美国政府和工业界的信息与信息技术设施提供技术指南

|

|

|

|

|

|

|

|

|

|

|

|

==注:IATF没有成为国际标准==

|

|

|

|

|

|

|

|

|

|

|

|

#### 2、核心思想 (P28)

|

|

|

|

|

|

|

|

|

|

|

|

"深度防御(纵深防御)"

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

#### 3、三个要素

|

|

|

|

|

|

|

|

|

|

|

|

> 人、技术、操作

|

|

|

|

|

|

|

|

|

|

|

|

1. **人(People)**

|

|

|

|

|

|

- 信息保障体系的==核心==,是==第一位==的要素,同时也是最脆弱的

|

|

|

|

|

|

- 基于这样的认识,安全管理在安全保障体系中愈显重要,包括:

|

|

|

|

|

|

- 意识培训、组织管理、技术管理、操作管理

|

|

|

|

|

|

- ......

|

|

|

|

|

|

2. **技术(Technology)**

|

|

|

|

|

|

- 技术是实现信息保障的==重要手段==

|

|

|

|

|

|

- 动态的技术体系

|

|

|

|

|

|

- ==防护、检测、响应、恢复==

|

|

|

|

|

|

3. **操作(Operation)**

|

|

|

|

|

|

- 也叫运行,构成安全保障的==主动防御==体系

|

|

|

|

|

|

- 是将各方面技术紧密结合在一起的主动的过程,包括:

|

|

|

|

|

|

- 风险评估、安全监控、安全审计

|

|

|

|

|

|

- 跟踪警告、入侵检测、响应恢复

|

|

|

|

|

|

|

|

|

|

|

|

#### ==4、四个焦点领域==

|

|

|

|

|

|

|

|

|

|

|

|

- **保护网络和基础设施**

|

2024-09-10 10:43:50 +08:00

|

|

|

|

- ==目标==:网络和支持它的基础设施==必须==

|

|

|

|

|

|

- 防止数据非法泄露

|

|

|

|

|

|

- 防止受到拒绝服务的攻击

|

|

|

|

|

|

- 防止受到保护的信息在发送过程中的时延、误传或未发送

|

|

|

|

|

|

- ==方法==:

|

|

|

|

|

|

- 骨干网可用性

|

|

|

|

|

|

- 无线网络安全框架

|

|

|

|

|

|

- 系统高度互联和虚拟专用网

|

|

|

|

|

|

- ......

|

2024-09-09 18:01:18 +08:00

|

|

|

|

- **保护区域边界**

|

2024-09-10 10:43:50 +08:00

|

|

|

|

- ==区域边界==:区域的网络设备与其他网络设备的接入点被称为“区域边界”

|

|

|

|

|

|

- 目标:对进出某区域(物理区域或逻辑区域)的数据流进行有效的控制与监视

|

|

|

|

|

|

- 方法:

|

|

|

|

|

|

- 病毒、恶意代码防御

|

|

|

|

|

|

- 防火墙

|

|

|

|

|

|

- 入侵检测

|

|

|

|

|

|

- 远程访问

|

|

|

|

|

|

- 多级别安全

|

|

|

|

|

|

- ......

|

2024-09-09 18:01:18 +08:00

|

|

|

|

- **保护计算环境**(第九章详细讲)

|

|

|

|

|

|

- 目标:使用信息保障技术确保数据在==进入==、==离开==或==驻留==客户机和服务器时具有==保密性==、==完整性==和==可用性==

|

|

|

|

|

|

- 方法:

|

|

|

|

|

|

- 使用安全的操作系统

|

|

|

|

|

|

- 使用安全的应用程序

|

|

|

|

|

|

- 主机入侵检测

|

|

|

|

|

|

- 防病毒系统

|

|

|

|

|

|

- 主机脆弱性扫描

|

|

|

|

|

|

- 文件完整性保护

|

|

|

|

|

|

- ......

|

|

|

|

|

|

- **支持性基础设施**

|

2024-09-10 10:43:50 +08:00

|

|

|

|

- 目标:为安全保障服务提供一套相互关联的活动与基础设施

|

|

|

|

|

|

- 密钥管理基础设施(KMI)

|

|

|

|

|

|

- 提供一种通用的联合处理方式,以便安全地创建、分发和管理公钥证书和传统的对称密钥,使它们能够为网络、区域和计算机环境提供安全服务

|

|

|

|

|

|

- 检测和响应基础设施

|

|

|

|

|

|

- 能够迅速检测并响应入侵行为,需要入侵检测与监视软件等技术解决方案以及训练有素的专业人员(通常指==计算机应急响应小组(CERT)==)的支持。

|

|

|

|

|

|

|

|

|

|

|

|

#### 5、安全原则与特点

|

|

|

|

|

|

|

|

|

|

|

|

- ==**安全原则**==

|

|

|

|

|

|

- 保护多个位置

|

|

|

|

|

|

- 分层防御

|

|

|

|

|

|

- 安全强健性

|

|

|

|

|

|

- **IATF特点**

|

|

|

|

|

|

- 全方位防御、纵深防御将系统风险==降到最低==

|

|

|

|

|

|

- 信息安全不纯粹是技术问题,而是一项复杂的系统工程

|

|

|

|

|

|

- 提出“人”这一要素的重要性,==人即管理==

|

2024-09-09 17:06:58 +08:00

|

|

|

|

|

2024-09-10 10:43:50 +08:00

|

|

|

|

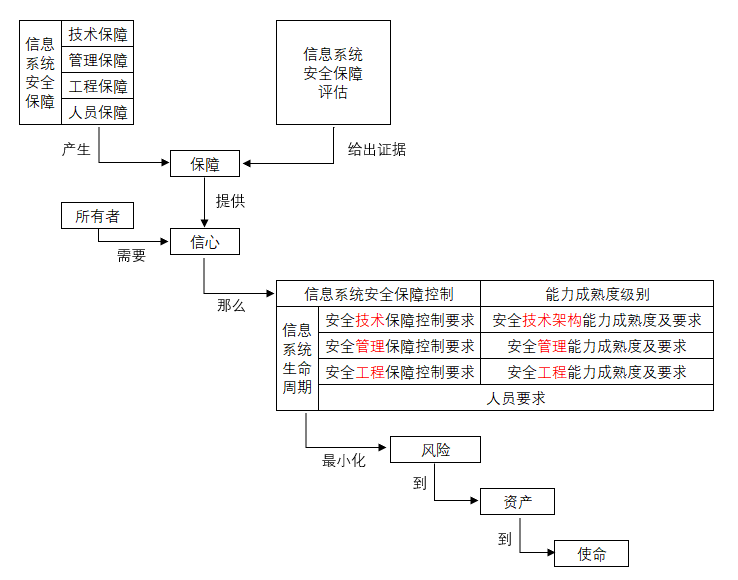

### 三、信息系统安全保障评估框架

|

|

|

|

|

|

|

|

|

|

|

|

> ==理解==信息系统保障相关概念及信息安全保障的核心目标;<br/>

|

|

|

|

|

|

> ==了解==信息系统保障评估的相关概念和关系;<br/>

|

|

|

|

|

|

> ==理解==信息系统安全保障评估模型主要特点,生命周期、保障要素等概念。

|

|

|

|

|

|

|

|

|

|

|

|

#### 1、基本概念

|

|

|

|

|

|

|

|

|

|

|

|

- **信息系统**

|

|

|

|

|

|

|

|

|

|

|

|

用于==采集、处理、存储、传输、分发和部署==信息的整个基础设施、组织结构、机构人员和组件的==总和==。

|

|

|

|

|

|

|

|

|

|

|

|

- **信息系统安全风险**

|

|

|

|

|

|

|

|

|

|

|

|

是具体的风险,产生风险的因素主要有信息系统自身存在的漏洞和来自系统外部的威胁。信息系统运行环境存在特定威胁动机的威胁源。

|

|

|

|

|

|

|

|

|

|

|

|

- **信息系统安全保障**

|

|

|

|

|

|

|

|

|

|

|

|

在信息系统的整个生命周期中,通过对信息系统的风险分析,制定并执行相应的安全保障策略,从==技术、管理、工程和人员==等方面提出信息安全保障要求,确保信息系统的==保密性、完整性和可用性==,把安全风险降低到可接受的程度,从而保障系统能够顺利实现组织机构的使命。

|

|

|

|

|

|

|

|

|

|

|

|

#### 2、概念和关系

|

|

|

|

|

|

|

|

|

|

|

|

- **信息系统安全保障评估概念和关系**

|

|

|

|

|

|

|

|

|

|

|

|

- P33 图1-7

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

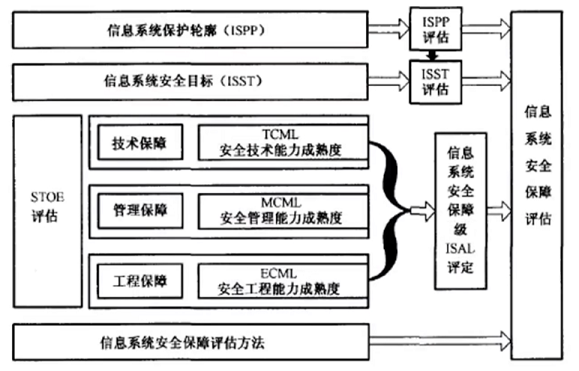

- **信息系统安全保障评估描述**

|

|

|

|

|

|

|

|

|

|

|

|

- P34 图1-8

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

- ==信息系统保护轮廓(ISPP)==

|

|

|

|

|

|

|

|

|

|

|

|

- 根据组织机构使命和所处的运行环境,从组织机构的策略和风险的实际情况出发,对具体信息系统安全保障需求和能力进行具体描述。

|

|

|

|

|

|

- 表达一类产品或系统的安全目的和要求。

|

|

|

|

|

|

- ISPP是从信息系统的所有者(用户)的角度规范化、结构化的描述信息系统安全保障需求。

|

|

|

|

|

|

|

|

|

|

|

|

- ==信息系统安全目标(ISST)==

|

|

|

|

|

|

|

|

|

|

|

|

- 根据信息系统保护轮廓(ISPP)编制的信息系统安全保障方案。

|

|

|

|

|

|

- 某一特定产品或系统的安全需求。

|

|

|

|

|

|

- ISST从信息系统安全保障的建设方(厂商)的角度制定的信息系统安全保障方案。

|

|

|

|

|

|

|

|

|

|

|

|

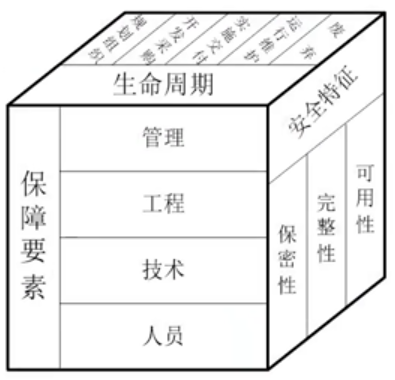

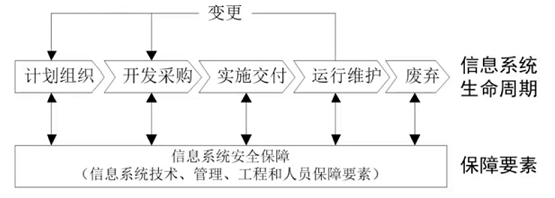

- **信息系统安全保障模型**

|

|

|

|

|

|

|

|

|

|

|

|

- P35 图1.9

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

- 模型特点

|

|

|

|

|

|

|

|

|

|

|

|

- 将==风险==和==策略==作为信息系统安全保障的==基础==和==核心==

|

|

|

|

|

|

- 强调安全贯彻信息系统==生命周期==

|

|

|

|

|

|

- 强调==综合保障==的观念

|

|

|

|

|

|

|

|

|

|

|

|

> 以风险和策略为基础,在整个信息系统的生命周期中实施技术、管理、工程和人员保障要素。通过信息系统安全保障实现信息安全的安全特征:信息的保密性、完整性和可用性特征,从而达到保障组织机构执行其使命的根本目的。

|

|

|

|

|

|

|

|

|

|

|

|

- 基于信息系统生命周期的信息安全保障

|

|

|

|

|

|

|

|

|

|

|

|

- 信息系统的生命周期层面和保障要素层面不是相互孤立的,而是==相互关联==、==密不可分==的。

|

|

|

|

|

|

- 在信息系统生命周期中的任何时间点上,都需要综合信息系统安全保障的技术、管理、工程和人员保障要素。

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

- **信息安全保障要素**

|

|

|

|

|

|

|

|

|

|

|

|

- ==信息安全技术==

|

|

|

|

|

|

- 密码技术

|

|

|

|

|

|

- 访问控制技术

|

|

|

|

|

|

- 审计和监控技术

|

|

|

|

|

|

- 网络安全技术

|

|

|

|

|

|

- 操作系统技术

|

|

|

|

|

|

- 数据库安全技术

|

|

|

|

|

|

- 安全漏洞与恶意代码

|

|

|

|

|

|

- 软件安全开发

|

|

|

|

|

|

- ==信息安全管理==

|

|

|

|

|

|

- 信息安全管理体系(第三章)

|

|

|

|

|

|

- 风险管理(第六章)

|

|

|

|

|

|

- ==信息安全工程==(第五章)

|

|

|

|

|

|

- 信息安全工程涉及系统和应用的开发、集成、操作、管理、维护和进化以及产品的开发、交付和升级。

|

|

|

|

|

|

- ==信息安全人才==

|

|

|

|

|

|

- 信息安全保障诸要素中,人是最关键、也是最活跃的要素。网络攻防对抗,最终较量的是攻防两端的人,而不是设备。

|

|

|

|

|

|

|

|

|

|

|

|

- **信息安全保障==解决方案==**

|

|

|

|

|

|

|

2024-09-10 10:45:35 +08:00

|

|

|

|

- 以==风险评估==和==法规要求==得出<span style="color:red;">安全需求为依据</span>

|

2024-09-10 10:43:50 +08:00

|

|

|

|

- 考虑系统的业务功能和价值

|

|

|

|

|

|

- 考虑系统风险哪些是必须处置的,哪些是可接受的

|

|

|

|

|

|

- 贴合实际具有==可实施性==

|

|

|

|

|

|

- 可接受的成本

|

|

|

|

|

|

- 合理的金地

|

|

|

|

|

|

- 技术可实现性

|

|

|

|

|

|

- 组织管理和文化的可接受行

|

|

|

|

|

|

|

|

|

|

|

|

|

2024-09-09 17:06:58 +08:00

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

### 四、企业安全架构

|