2024-09-09 17:06:58 +08:00

|

|

|

|

# 信息安全保障框架

|

|

|

|

|

|

|

|

|

|

|

|

### 一、基于时间的安全模型

|

|

|

|

|

|

|

|

|

|

|

|

#### 1、基于时间的PDR与PPDR模型

|

|

|

|

|

|

|

2024-09-09 17:20:49 +08:00

|

|

|

|

> 理解基于时间的PDR模型的核心思想及出发点;<br/>

|

|

|

|

|

|

> 理解PPDR模型与PDR模型的本质区别;<br/>

|

|

|

|

|

|

> 了解基于时间判断系统安全性的方式。

|

2024-09-09 17:06:58 +08:00

|

|

|

|

|

|

|

|

|

|

1. **PDR模型**

|

|

|

|

|

|

- PDR模型思想

|

|

|

|

|

|

- 承认漏洞,正视威胁,采取适度防护、加强检测工作、落实响应、建立对威胁的防护来保障系统的安全

|

|

|

|

|

|

- 出发点:基于时间的可证明的安全模型

|

|

|

|

|

|

- 任何安全防护措施都是基于时间的,超过该时间段,这种防护措施是可能被攻破的

|

|

|

|

|

|

- 当 Pt > Dt + Rt ,系统是安全的

|

|

|

|

|

|

- 局限性:Pt、Dt、Rt很难准确定义

|

|

|

|

|

|

2. **PPDR模型**

|

|

|

|

|

|

- PPDR模型核心思想

|

|

|

|

|

|

- 所有的防护、检测、响应都是依据安全策略实施

|

|

|

|

|

|

- 全新定义:及时的检测和响应就是安全

|

|

|

|

|

|

- 如果 Pt < Dt + Rt 那么,Et = ( Dt + Rt ) - Pt (Et:暴露时间)

|

|

|

|

|

|

- PPDR模型则更强调控制和对抗、考虑了管理的因素,强调安全管理的持续性、安全策略的动态性等

|

|

|

|

|

|

|

2024-09-09 18:01:18 +08:00

|

|

|

|

#### 2、P2DR模型中的数学法则

|

|

|

|

|

|

|

|

|

|

|

|

- 假设S系统的防护、检测和反应的时间分别是

|

|

|

|

|

|

- Pt(防护时间、有效防御攻击的时间)

|

|

|

|

|

|

- Dt(检测时间、发起攻击到检测到的时间)

|

|

|

|

|

|

- Rt(反应时间、检测到攻击到处理完成时间)

|

|

|

|

|

|

- 假设系统被对手成功攻击后的时间为

|

|

|

|

|

|

- Et(暴露时间)

|

|

|

|

|

|

- 则该系统防护、检测和反应的时间关系如下:

|

|

|

|

|

|

- 如果 Pt > Dt + Rt ,那么S是安全的

|

|

|

|

|

|

- 如果 Pt < Dt + Rt ,那么 Et = ( Dt + Rt ) - Pt

|

|

|

|

|

|

|

|

|

|

|

|

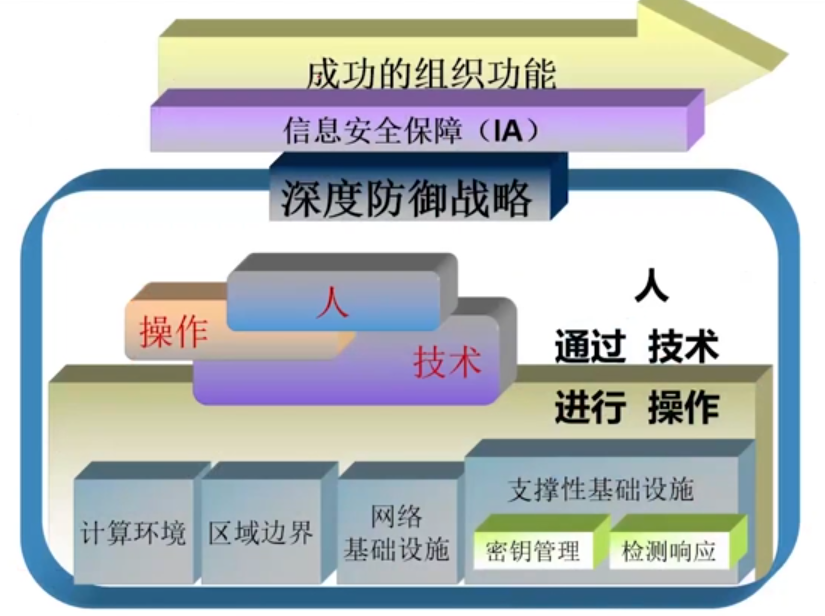

### ==二、信息安全保障技术框架==

|

|

|

|

|

|

|

|

|

|

|

|

> 理解信息安全保障技术框架(IATF)的“深度防御”==核心思想==、==三个核心要素==及==四个焦点领域==;<br/>

|

|

|

|

|

|

> 了解保护区域边界的原则和技术实现方式;<br/>

|

|

|

|

|

|

> 了解保护计算环境的原则和技术实现方式;<br/>

|

|

|

|

|

|

> 了解保护网络基础设施的原则和技术实现方式;<br/>

|

|

|

|

|

|

> 了解支撑性基础设施建设的概念及技术实现。

|

|

|

|

|

|

|

|

|

|

|

|

#### 1、基本信息

|

|

|

|

|

|

|

|

|

|

|

|

信息安全保障技术框架(IATF)由美国国家安全局(NSA)制定,为保护美国政府和工业界的信息与信息技术设施提供技术指南

|

|

|

|

|

|

|

|

|

|

|

|

==注:IATF没有成为国际标准==

|

|

|

|

|

|

|

|

|

|

|

|

#### 2、核心思想 (P28)

|

|

|

|

|

|

|

|

|

|

|

|

"深度防御(纵深防御)"

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

#### 3、三个要素

|

|

|

|

|

|

|

|

|

|

|

|

> 人、技术、操作

|

|

|

|

|

|

|

|

|

|

|

|

1. **人(People)**

|

|

|

|

|

|

- 信息保障体系的==核心==,是==第一位==的要素,同时也是最脆弱的

|

|

|

|

|

|

- 基于这样的认识,安全管理在安全保障体系中愈显重要,包括:

|

|

|

|

|

|

- 意识培训、组织管理、技术管理、操作管理

|

|

|

|

|

|

- ......

|

|

|

|

|

|

2. **技术(Technology)**

|

|

|

|

|

|

- 技术是实现信息保障的==重要手段==

|

|

|

|

|

|

- 动态的技术体系

|

|

|

|

|

|

- ==防护、检测、响应、恢复==

|

|

|

|

|

|

3. **操作(Operation)**

|

|

|

|

|

|

- 也叫运行,构成安全保障的==主动防御==体系

|

|

|

|

|

|

- 是将各方面技术紧密结合在一起的主动的过程,包括:

|

|

|

|

|

|

- 风险评估、安全监控、安全审计

|

|

|

|

|

|

- 跟踪警告、入侵检测、响应恢复

|

|

|

|

|

|

|

|

|

|

|

|

#### ==4、四个焦点领域==

|

|

|

|

|

|

|

|

|

|

|

|

- **保护网络和基础设施**

|

|

|

|

|

|

- **保护区域边界**

|

|

|

|

|

|

- **保护计算环境**(第九章详细讲)

|

|

|

|

|

|

- 目标:使用信息保障技术确保数据在==进入==、==离开==或==驻留==客户机和服务器时具有==保密性==、==完整性==和==可用性==

|

|

|

|

|

|

- 方法:

|

|

|

|

|

|

- 使用安全的操作系统

|

|

|

|

|

|

- 使用安全的应用程序

|

|

|

|

|

|

- 主机入侵检测

|

|

|

|

|

|

- 防病毒系统

|

|

|

|

|

|

- 主机脆弱性扫描

|

|

|

|

|

|

- 文件完整性保护

|

|

|

|

|

|

- ......

|

|

|

|

|

|

- **支持性基础设施**

|

2024-09-09 17:06:58 +08:00

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

### 三、信息系统安全保障评估框架

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

### 四、企业安全架构

|