2024年9月10日 16:47:55

This commit is contained in:

parent

91e468e595

commit

537ca29066

@ -1 +1,124 @@

|

||||

# 网络安全法律体系建设

|

||||

# 网络安全法律体系建设

|

||||

|

||||

> ★ **计算机犯罪**<br/>

|

||||

> <span style="color:red;">了解</span>计算机犯罪的概念、特征及计算机犯罪的发展趋势。<br/>

|

||||

> ★ **我国立法体系**<br/>

|

||||

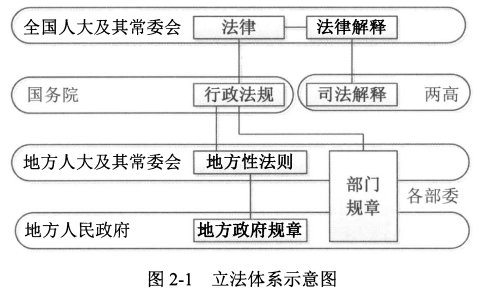

> <span style="color:red;">了解</span>我国多级立法机制及相关职能;<br/>

|

||||

> <span style="color:red;">了解</span>立法分类(法律、行政法规及地方性法规)等概念。

|

||||

|

||||

### 一、计算机犯罪

|

||||

|

||||

#### 1、计算机犯罪的概念

|

||||

|

||||

#### 2、计算机犯罪的<span style="color:red;">特点</span>

|

||||

|

||||

- 多样化

|

||||

- 复杂化

|

||||

- 国际化

|

||||

|

||||

#### 3、计算机犯罪的<span style="color:red;">趋势</span>

|

||||

|

||||

- 从无意识到有组织

|

||||

- 从个体侵害到国家威胁

|

||||

- 跨越计算机本身的实施能力

|

||||

- 低龄化成为法律制约难题

|

||||

|

||||

### 二、我国立法体系

|

||||

|

||||

#### 1、立法是网络空间治理的基础工作

|

||||

|

||||

#### 2、我国采取<span style="color:red;">多级立法</span>机制

|

||||

|

||||

|

||||

|

||||

#### 3、网络安全法

|

||||

|

||||

> <span style="color:red;">理解</span>网络安全法出台背景;<br/>

|

||||

> <span style="color:red;">理解</span>网络安全法中定义的网络、网络安全等基本概念及网络空间主权原则;<br/>

|

||||

> <span style="color:red;">了解</span>网络运行安全制度、关键基础设施保护制度、等级保护制度、网络安全审查制度的相关要求。

|

||||

|

||||

#### 4、网络安全相关法规建设

|

||||

|

||||

> 了解行政违法相关概念及相关行政处罚;<br/>

|

||||

> 了解刑事责任、常见网络安全犯罪及量刑等概念;<br/>

|

||||

> 了解民事违法相关概念及违法您是处罚;<br/>

|

||||

> 了解国家安全法、保密法、电子签名法、反恐怖主义法、密码法中网络安全相关条款。

|

||||

|

||||

#### 5、对传统的网络安全制度进行立法修正

|

||||

|

||||

- 机构职责和管理制度

|

||||

- 监测预警及应急处置机制

|

||||

|

||||

#### 6、对近几年涌现的新问题进行应对

|

||||

|

||||

- 关键基础设施保护

|

||||

- 数据安全防护(跨境数据流动、数据泄露处置等)

|

||||

- 云计算等新技术、新业务引发的安全问题等

|

||||

|

||||

> <span style="color:red;font-size:24px;">网络安全立法演变为全球范围内的利益协调与国家主权斗争</span>

|

||||

|

||||

### 三、《网络安全法》

|

||||

|

||||

#### 1、出台背景

|

||||

|

||||

《网络安全法》从草案发布到正式出台,共经历了==三次审议==,==两次公开征求意见和修改==。

|

||||

|

||||

|

||||

|

||||

#### 2、基本概念

|

||||

|

||||

- **网络、网络安全**

|

||||

|

||||

> 网络:是指由计算机或者其他信息终端及相关设备组成的,按照一定的规则和程序对信息进行收集、存储、传输、交换、处理的系统。

|

||||

|

||||

> 网络安全:是指通过采取必要措施,防范对网络的攻击、侵入、干扰、破坏和非法使用以及意外事故,使网络处于稳定可靠运行的状态,以及保障网络数据的完整性、保密性、可用性的能力。

|

||||

|

||||

- **网络空间安全**

|

||||

|

||||

> 网络空间已成为领土、领海、领空、太空之外的==“第五空间”==或人类==“第二类生存空间”==成为<span style="color:red;">国家主权延伸的新疆域</span>。

|

||||

|

||||

- **关键信息基础设施**

|

||||

|

||||

- **网络运营者**

|

||||

|

||||

> 网络运营者是指网络的所有者、管理者和网络服务提供者。

|

||||

|

||||

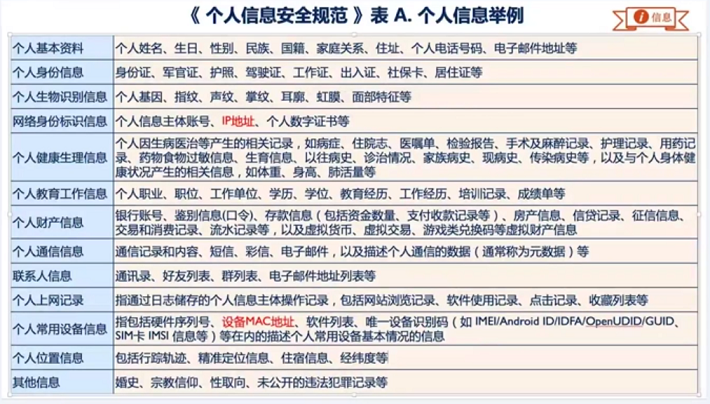

- **个人信息**

|

||||

|

||||

> 个人信息是指以电子或者其他方式记录的能够单独或者与其他信息结果识别自然人个人身份的各种信息,包括但不限于自然人的姓名、出生日期、身份证件号码、个人生物识别信息、住址、电话号码等。

|

||||

|

||||

|

||||

|

||||

- **网络数据**

|

||||

|

||||

> 网络数据是指通过网络收集、存储、传输、处理和产生的各种数据。

|

||||

|

||||

- ......

|

||||

|

||||

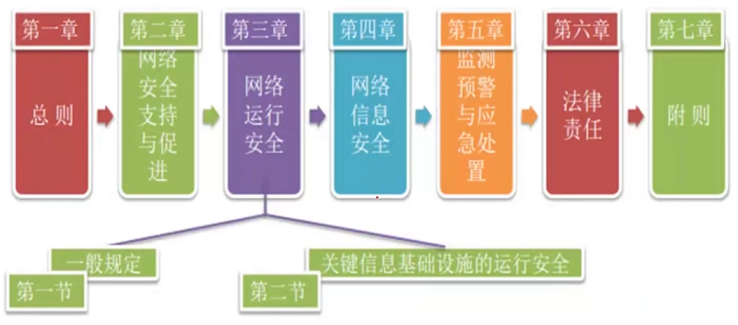

#### 3、主要结构

|

||||

|

||||

**<span style="color:red;">七章 79条</span>**

|

||||

|

||||

|

||||

|

||||

- **第一章 总则**

|

||||

|

||||

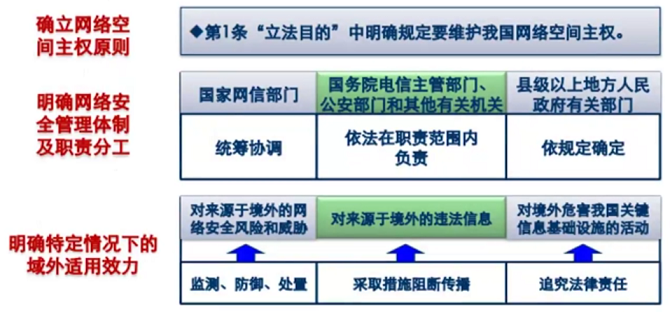

- 明确网络空间主权原则

|

||||

|

||||

作为我国网络安全治理的基本法,《网络安全法》在总则部分确立了网络主权原则,明确了网络安全管理体制和分工,及域外的适用效力。

|

||||

|

||||

|

||||

|

||||

|

||||

|

||||

|

||||

|

||||

|

||||

|

||||

|

||||

|

||||

|

||||

|

||||

|

||||

|

||||

### 四、网络安全相关法规

|

||||

Loading…

Reference in New Issue

Block a user