2024年9月22日 09:57:43

This commit is contained in:

parent

1cf1440223

commit

2bb7ae0a60

@ -6,6 +6,16 @@

|

||||

> **二、风险评估途径与方法**<br>

|

||||

> <span style="color:green;">了解</span>基线评估等风险评估途径及自评估、检查评估等风险评估方法;<br>

|

||||

> <span style="color:green;">了解</span>基于知识的评估,理解定性评估、定量评估的概念及区别并掌握定量分析中量化风险的方法。

|

||||

>

|

||||

> **三、风险评估的基本过程**<br>

|

||||

> <span style="color:green;">了解</span>风险评估基本过程;<br>

|

||||

> <span style="color:blue;">理解</span>风险评估准备工作内容;<br>

|

||||

> <span style="color:red;">掌握</span>风险识别中资产的赋值方法;<br>

|

||||

> <span style="color:blue;">理解</span>风险分析的方法;<br>

|

||||

> <span style="color:green;">了解</span>风险结果判定、风险处理计划、残余风险评估等阶段工作内容。

|

||||

>

|

||||

> **四、风险评估文档**<br>

|

||||

> <span style="color:green;">了解</span>风险评估文档化工作的重要性及对文档的相关要求。

|

||||

|

||||

### 一、风险评估相关要素

|

||||

|

||||

@ -62,45 +72,229 @@

|

||||

#### 3、风险评估的常用方法

|

||||

|

||||

- 基于知识分析

|

||||

|

||||

- 定量分析

|

||||

|

||||

- 基本概念

|

||||

|

||||

- <span style="color:red;">暴露因子</span>(Exposure Factor,<span style="color:red;">EF</span>):特定威胁对特定资产造成损失的百分比,或者说损失的程度;

|

||||

- <span style="color:red;">单一预期损失</span>(Single Loss Expectancy,<span style="color:red;">SLE</span>):也称作Soc(Single Occurrence Costs),即特定威胁可能造成的潜在损失总量;

|

||||

- <span style="color:red;">年度预期损失</span>(Annualized Loss Expectancy,<span style="color:red;">ALE</span>):或者称作EACC(Estimated Annual Cost)表示特定资产在一年内遭受损失的预期值。

|

||||

|

||||

- 概念的关系

|

||||

|

||||

- 首先,识别资产并为资产赋值;

|

||||

- 通过威胁和弱点评估,评价特定威胁作用于特定资产所造成的影响,即EF(取值在0%~100%之间);

|

||||

- 计算特定威胁发生的频率,即ARO;

|

||||

- 计算资产的SLE;

|

||||

- 计算资产的ALE;

|

||||

|

||||

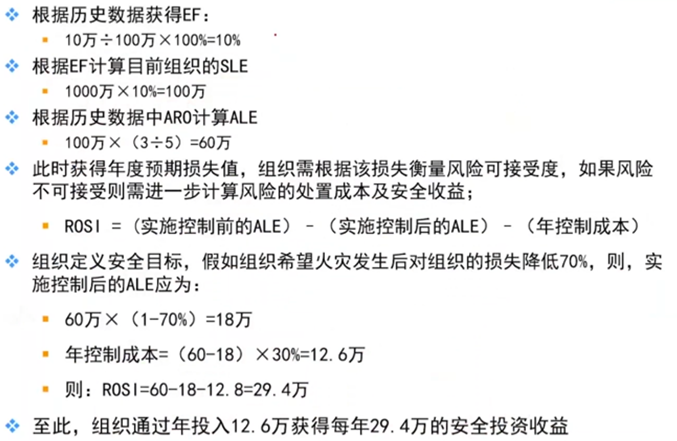

- 定量风险分析的一种方法就是计算年度损失预期值(ALE)。<span style="color:red;">计算公式如下</span>:

|

||||

|

||||

- 年度损失预期值(ALE)= SLE × 年度发生率(ARO)

|

||||

- 单次损失预期值(SLE)= 二暴露因素(EF)× 资产价值(AV)

|

||||

|

||||

- 定量评估计算案例

|

||||

|

||||

- 计算由于人员疏忽或设备老化对一个计算机机房所造成火灾的风险。

|

||||

|

||||

- 假设:<br>

|

||||

① 组织在3年前计算机机房资产价值100万,当年曾经发生过一次火灾导致损失10万;<br>

|

||||

② 组织目前计算机机房资产价值为1000万;<br>

|

||||

③ 经过和当地消防部门沟通以及组织历史安全事件记录发现,组织所在地及周边在5年来发生过3次火灾该组织额定的财务投资收益比是30%。

|

||||

|

||||

- 由上述条件可计算风险组织的年度预期损失及ROSI为组织提供一个良好的风险管理财务清单。

|

||||

|

||||

|

||||

|

||||

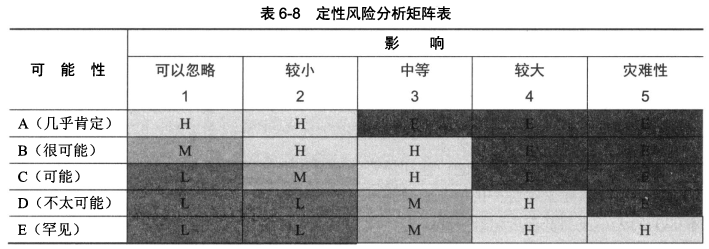

- 定性分析

|

||||

|

||||

- 目前采用最为广泛的一种方法。

|

||||

|

||||

- 带有很强的<span style="color:red;">主观性</span>,往往凭借分析者的经验和直觉,或者业界的标准和惯例,为风险管理诸要素的大小或高低程度定性分级。

|

||||

|

||||

|

||||

|

||||

|

||||

|

||||

|

||||

### 三、风险评估基本过程

|

||||

|

||||

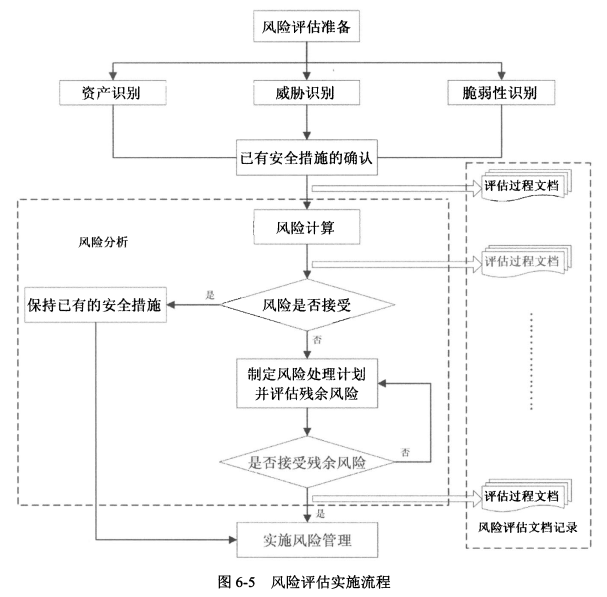

#### 1、风险评估的基本过程

|

||||

|

||||

- <span style="color:red;">风险评估</span>是组织确定信息安全需求的过程,包括资产识别与评价、威胁和弱点评估、控制措施评估、风险认定在内的<span style="color:red;">一系列活动</span>。

|

||||

|

||||

|

||||

|

||||

#### 2、风险评估准备

|

||||

|

||||

- <span style="color:red;">风险评估准备</span>是整个风险评估过程有效性的保证

|

||||

- 组织实施风险评估是一种<span style="color:red;">战略性</span>的考虑,其结果将受到组织的业务战略、业务流程、安全需求、系统规模和结构等方面的影响。

|

||||

- 战略的特征:

|

||||

- 牵引性

|

||||

- 全局性

|

||||

- 长期性

|

||||

- <span style="color:red;">风险评估准备工作</span>

|

||||

- 确定风险评估的<span style="color:red;">目标</span>

|

||||

- 根据满足组织业务持续发展在安全方面的需要法律法规的规定等内容,识别现有信息系统及管理上的不足,以及可能造成的风险大小。

|

||||

- 确定风险评估的<span style="color:red;">范围</span>

|

||||

- 风险评估范围可能是组织全部的信息及与信息处理相关的各类资产、管理机构,也可能是某个独立的信息系统、关键业务流程、与客户知识产权相关的系统或部门等。

|

||||

- <span style="color:red;">组建适当的评估管理与实施团队</span>

|

||||

- 风险评估实施团队,由管理层、相关业务骨干、IT技术等人员组成风险评估小组。

|

||||

- 评估实施团队应做好评估前的表格、文档、检测工具等各项准备工作,进行风险评估技术培训和保密教育,制定风险评估过程管理相关规定。

|

||||

- <span style="color:red;">进行系统调研</span>

|

||||

- 系统调研是确定被评估对象的过程,风险评估小组应进行充分的系统调研,为风险评估依据和方法的选择、评估内容的实施奠定基础。

|

||||

- <span style="color:red;">调研内容至少应包括</span>:业务战略及管理制度;主要的业务功能和要求;网络结构与网络环境,包括内部连接和外部连接;系统边界;主要的硬件、软件;数据和信息;系统和数据的敏感性;支持和使用系统的人员。

|

||||

- 系统调研可以采取<span style="color:red;">问卷调查</span>、<span style="color:red;">现场面谈</span>相结合的方式进行。

|

||||

- <span style="color:red;">确定评估依据和方法</span>

|

||||

- 根据系统调研结果,确定评估依据和评估方法。

|

||||

- <span style="color:red;">评估依据包括舌</span>(但不仅限于):现有国际标准、国家标准、行业标准;行业主管机关的业务系统的要求和制度;系统安全保护等级要求;系统互联单位的安全要求;系统本身的实时性或性能要求等。

|

||||

- 根据组织机构自身的业务特点、信息系统特点,<span style="color:red;">选择适当的风险分析方法</span>并加以明确,如定性风险分析、定量风险分析,或是<span style="background-color:yellow;">半定量风险分析</span>。

|

||||

- 根据评估依据,应考虑评估的目的、范围、时间、效果、人员素质等因素来选择具体的<span style="color:red;">风险计算方法</span>,并依据业务实施对系统安全运行的需求,确定相关的判断依据,使之能够与组织环境和安全要求相适应。

|

||||

- <span style="color:red;">制定风险评估方案</span>

|

||||

- <span style="color:red;">风险评估方案的目的</span>是为后面的风险评估实施活动提供一个总体计划,用于指导实施方开展后续工作。

|

||||

- <span style="color:red;">风险评估方案的内容</span>一般包括(但不仅限于):

|

||||

- 团队组织:包括评估团队成员、组织结构、角色、责任等内容;

|

||||

- 工作计划:风险评估各阶段的工作计划,包括工作内容、工作形式、工作成果等内容;

|

||||

- 时间进度安排:项目实施的时间进度安排。

|

||||

- <span style="color:red;">获得</span><span style="color:blue;">最高管理者</span>对风险评估工作的<span style="color:red;">支持</span>

|

||||

- 上述所有内容确定后,应形成较为完整的风险评估实施方案,得到组织最高管理者的支持、批准;

|

||||

- 对管理层和技术人员进行传达,在组织范围就风险评估相关内容进行培训,以明确有关人员在风险评估中的任务。

|

||||

|

||||

#### 3、资产识别

|

||||

|

||||

- 资产分类、分级、形态及资产价值评估

|

||||

|

||||

- 资产分类

|

||||

|

||||

- 数据、软件、硬件、服务、人员、其他(GB/T 20984《信息安全风险评估规范》)

|

||||

|

||||

- 资产形态

|

||||

|

||||

- 有形资产、无形资产

|

||||

|

||||

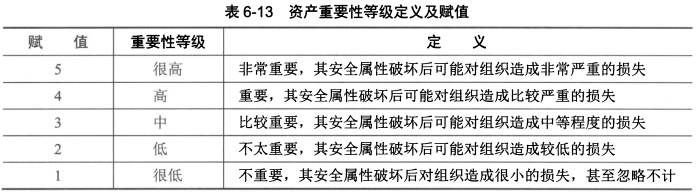

- 资产分级

|

||||

|

||||

- 保密性分级、完整性分级、可用性分级

|

||||

- 资产重要性分级

|

||||

|

||||

- 制定资产重要性分级准则

|

||||

|

||||

- 依据资产价值大小对资产的重要性划分不同的等级资产价值依据资产在保密性、完整性和可用性上的赋值等级,经过综合评定得出。

|

||||

|

||||

|

||||

|

||||

#### 4、威胁识别

|

||||

|

||||

- 威胁类型

|

||||

|

||||

- 自然因素、人为因素

|

||||

|

||||

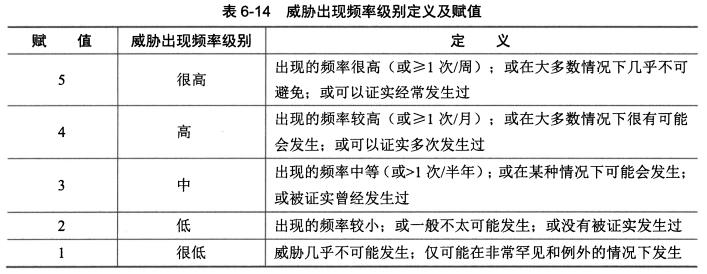

- 威胁频率级别

|

||||

|

||||

|

||||

|

||||

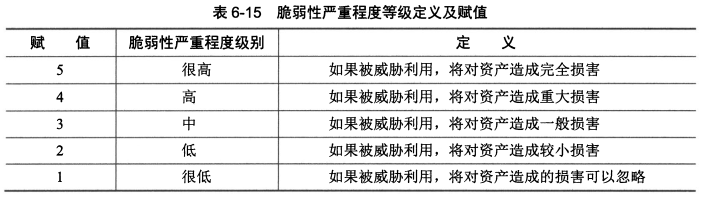

#### 5、脆弱性识别

|

||||

|

||||

- 脆弱性识别与威胁识别是何关系?

|

||||

|

||||

- 验证:以资产为对象,对威胁识别进行验证

|

||||

|

||||

- 脆弱性识别的难点是什么

|

||||

|

||||

- 三性:隐蔽性、欺骗性、复杂性

|

||||

|

||||

- 脆弱性识别的方法有哪些?

|

||||

|

||||

|

||||

|

||||

#### 6、确认已有的控制措施

|

||||

|

||||

- <span style="color:red;">依据</span>三个报告

|

||||

- 《信息系统的描述报告》、《信息系统的分析报告》和《信息系统的安全要求报告》

|

||||

|

||||

- 确认<span style="color:red;">已有的安全措施</span>,<span style="color:red;">包括</span>:

|

||||

|

||||

- <span style="color:blue;">技术层面</span>(物理平台、系统平台、网络平台和应用平台)的安全功能

|

||||

|

||||

- <span style="color:blue;">组织层面</span>(组织结构、岗位和人员)的安全控制

|

||||

|

||||

- <span style="color:blue;">管理层面</span>(策略、规章和制度)的安全对策

|

||||

|

||||

- 形成《已有安全措施列表》

|

||||

|

||||

- <span style="color:red;">控制措施类型</span>

|

||||

- 预防性、检测性和纠正性

|

||||

|

||||

- 在识别脆弱性的同时,评估人员应对已采取的安全措施的<span style="color:red;">有效性进行确认</span>。安全措施的确认应评估其有效性,对有效的安全措施继续保持,以避免不必要的工作和费用,防止重复实施。

|

||||

|

||||

#### 7、风险分析

|

||||

|

||||

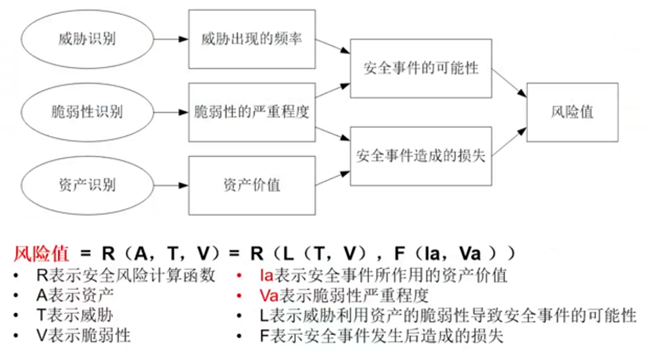

- GB/T 20984-2007《信息安全风险评估规范》给出信息安全风险分析思路。

|

||||

|

||||

> 最新:GB/T 20984-2022

|

||||

|

||||

|

||||

|

||||

- 计算安全事件发生的可能性

|

||||

|

||||

- 安全事件的可能性 = L(威胁出现频率,脆弱性)= L(T,V)

|

||||

|

||||

- 计算安全事件发生后造成的损失

|

||||

|

||||

- 安全事件造成的损失 = F(资产价值,脆弱性严重程度)= F(Ia,Va)

|

||||

|

||||

- 计算风险值

|

||||

|

||||

- 风险值 = R(安全事件的可能性,安全事件造成的损失) = R(L(T,V),F(Ia,Va ))

|

||||

|

||||

#### 8、风险结果判定

|

||||

|

||||

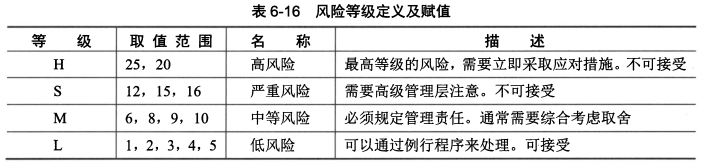

- 评估风险的等级

|

||||

|

||||

- 评估风险的等级依据《风险计算报告》,根据已经制定的风险分级准则,,对所有风险计算结果进行等级处理,形成《风险程度等级列表》。

|

||||

|

||||

- 综合评估风险状况

|

||||

|

||||

- 汇总各项输出文档和《风险程度等级列表》,综合评价风险状况,形成《风险评估报告》。

|

||||

|

||||

|

||||

|

||||

#### 9、风险处理计划

|

||||

|

||||

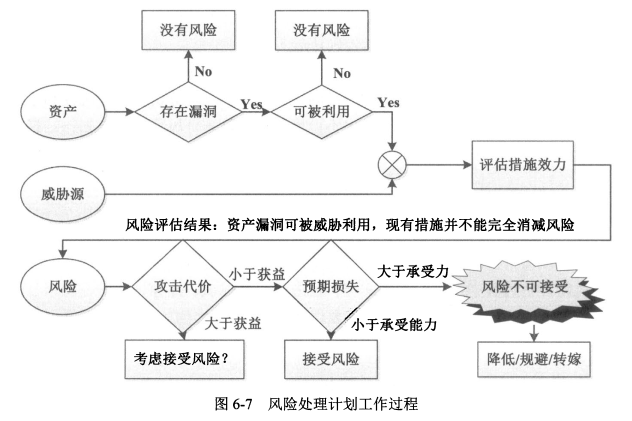

- 对<span style="color:red;">不可接受的风险</span>应根据导致该风险的脆弱性制定<span style="color:red;">风险处理计划</span>。

|

||||

|

||||

- 管理措施

|

||||

- 技术措施

|

||||

|

||||

|

||||

|

||||

#### 10、残余风险评估

|

||||

|

||||

- 实施安全措施后对措施有效性进行<span style="color:red;">再评估</span>

|

||||

- 在对于不可接受的风险选择适当安全措施后,为确保安全措施的有效性可进行再评估,以判断实施安全措施后的残余风险<span style="color:red;">是否已经降低到可接受的水平</span>。

|

||||

- 某些风险可能在选择了适当的安全措施后,残余风险的结果仍处于不可接受的风险范围内,应考虑是否接受此风险或进一步增加相应的安全措施。

|

||||

|

||||

### 四、风险评估文档

|

||||

|

||||

|

||||

|

||||

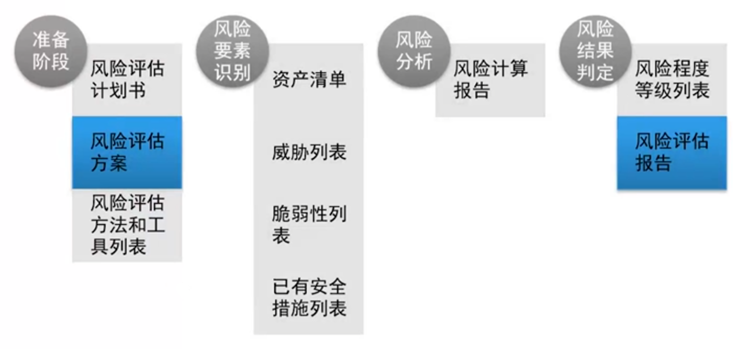

#### 1、准备阶段

|

||||

|

||||

- 风险评估计划书

|

||||

- <span style="background-color:lightgreen;">风险评估方案</span>

|

||||

- 风险评估方法和工具列表

|

||||

|

||||

#### 2、风险要素识别

|

||||

|

||||

- 资产清单

|

||||

- 威胁列表

|

||||

- 脆弱性列表

|

||||

- 已有安全措施列表

|

||||

|

||||

#### 3、风险分析

|

||||

|

||||

- 风险计算报告

|

||||

|

||||

#### 4、风险结果判定

|

||||

|

||||

- 风险程度等级列表

|

||||

- <span style="background-color:lightgreen;">风险评估报告</span>

|

||||

|

||||

|

||||

@ -1,35 +1,68 @@

|

||||

# 信息系统审计

|

||||

|

||||

> **一、审计原则与方法**<br>

|

||||

> <span style="color:green;">了解</span>信息系统审计职能、流程、内部控制及审计标准。

|

||||

>

|

||||

> **二、审计技术控制**<br>

|

||||

> <span style="color:green;">了解</span>脆弱性措施、渗透测试等审计技术控制措施。

|

||||

>

|

||||

> **三、审计管理控制**<br>

|

||||

> <span style="color:green;">了解</span>账户管理、备份验证等审计管理控制措施。

|

||||

>

|

||||

> **四、审计报告**<br>

|

||||

> <span style="color:green;">了解</span>信息系统审计报告标准SAS70和S0C。

|

||||

|

||||

### 一、审计原则与方法

|

||||

|

||||

#### 1、信息系统审计的定义

|

||||

|

||||

- 国家审计署的定义

|

||||

- 信息系统审计是指国家审计机关依法对被审计单位信息系统的真实性、合法性、效益性和安全性进行检查监督活动。

|

||||

- 国际信息系统和控制协会(ISACA)

|

||||

- 是一个获取并评价证据以判断信息系统是否能够保证资产的安全、数据的完整以及有效率地利用组织的资源并有效果地实现组织目标的过程。

|

||||

|

||||

#### 2、信息系统审计的<span style="color:red;">作用</span>

|

||||

|

||||

- 从审计<span style="color:red;">目标</span>看,信息系统审计主要是检查和促进被审计单位信息系统及其内部控制的真实性、正确性、完整性、安全性、可靠性和经济性等各类目标要素。

|

||||

- 审计<span style="color:red;">内容</span>看,信息系统审计中的一般控制审计包括信息安全<span style="color:red;">技术控制审计</span>和信息安全<span style="color:red;">管理控制审计</span>。

|

||||

|

||||

> 审计是对管理的管理。

|

||||

|

||||

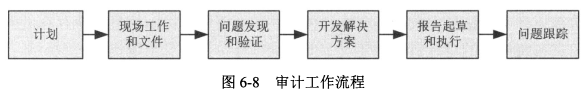

#### 3、信息系统审计<span style="color:red;">工作流程</span>

|

||||

|

||||

- 计划:确定审计的目标和范围

|

||||

- 现场工作和文件:收集数据并进行访问以帮助分析潜在风险

|

||||

- 问题发现和验证:潜在问题清单并验证

|

||||

- 开发解决方案:与客户合作制定解决每个问题的行动计划

|

||||

- 报告起草和执行

|

||||

- 问题跟踪

|

||||

|

||||

|

||||

|

||||

### 二、审计技术控制

|

||||

|

||||

|

||||

|

||||

|

||||

|

||||

|

||||

|

||||

|

||||

- 脆弱性测试

|

||||

- 渗透测试

|

||||

- 其他漏洞类型

|

||||

- 日志

|

||||

- 合成交易

|

||||

- 滥用案例测试

|

||||

- 代码审查

|

||||

- 接口测试

|

||||

|

||||

### 三、审计管理控制

|

||||

|

||||

|

||||

|

||||

|

||||

|

||||

|

||||

|

||||

|

||||

- 账户管理

|

||||

- 备份验证

|

||||

- 灾难恢复和业务连续性

|

||||

- 安全培训和安全意识培训

|

||||

- 关键绩效和风险指标

|

||||

|

||||

### 四、审计报告

|

||||

|

||||

- 专业人员了解信息系统安全在更广泛的业务环境中的作用,并能够将其传达给技术和非技术观众。

|

||||

- SAS70

|

||||

- 由美国注册会计师协会(AICPA)制定的用于处理服务机构的审计标准;

|

||||

- 提供了一套基于服务组织(如提供IT服务的服务组织)标准可以展示其内部控制的有效性。

|

||||

- SOC<span style="color:blue;">(服务组织控制)</span>

|

||||

- 取代SAS70并解决更广泛的特定用户需求,例如解决安全性,隐私和可用性问题。

|

||||

Loading…

Reference in New Issue

Block a user